科技賦能冰雪之旅 嘉定信息系統(tǒng)運行維護服務(wù)開啟新里程

隨著冬季的腳步漸近,冰雪運動與旅游的熱潮正悄然興起。在這一背景下,嘉定科技憑借其卓越的信息系統(tǒng)運行維護服務(wù),為冰雪世界的運營與發(fā)展注入了強大的技術(shù)動力。從雪場管理到游客體驗,從安全監(jiān)控到數(shù)據(jù)分析,信息系統(tǒng)的穩(wěn)定運行已成為冰雪產(chǎn)業(yè)高效運轉(zhuǎn)的基石。嘉定科技的專業(yè)團隊,正以精準、高效、可靠的維護服務(wù),確保每一趟開往冰雪世界的旅程都暢通無阻。

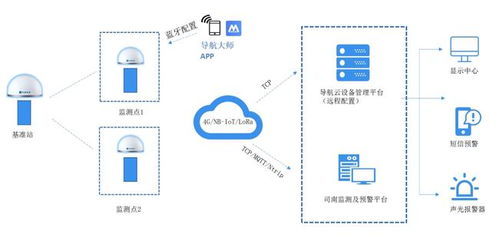

冰雪產(chǎn)業(yè)的信息化建設(shè)涉及多個層面:票務(wù)系統(tǒng)需要實時處理大量訂單,環(huán)境監(jiān)測系統(tǒng)必須保障雪質(zhì)與安全,而客戶服務(wù)系統(tǒng)則要提供便捷的互動體驗。嘉定科技的服務(wù)覆蓋了從硬件維護到軟件升級的全鏈條,通過7x24小時監(jiān)控、定期巡檢與快速應(yīng)急響應(yīng),有效預防系統(tǒng)故障,降低運營風險。例如,在滑雪場的高峰期,其維護團隊能確保閘機、網(wǎng)絡(luò)及支付系統(tǒng)的零延遲運行,讓游客享受無縫的入場體驗。

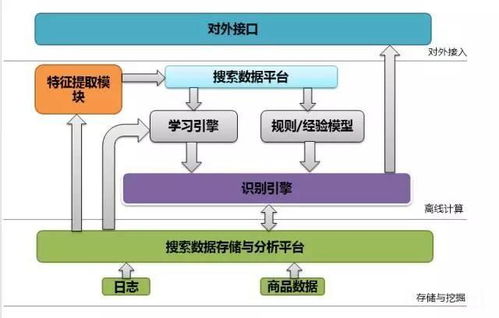

數(shù)據(jù)驅(qū)動成為冰雪世界優(yōu)化服務(wù)的關(guān)鍵。嘉定科技通過維護高效的數(shù)據(jù)處理平臺,幫助運營方分析客流趨勢、設(shè)備使用率及用戶反饋,從而制定更精準的營銷策略與資源配置方案。這不僅提升了運營效率,還增強了游客的滿意度與忠誠度。

隨著智能科技與冰雪產(chǎn)業(yè)的深度融合,嘉定科技將繼續(xù)創(chuàng)新運維模式,引入人工智能預測性維護等先進技術(shù),為冰雪世界的信息化之路保駕護航。無論是初學者還是冰雪愛好者,每一次出發(fā)都因可靠的技術(shù)支持而更加安全與愉悅。嘉定科技,正以專業(yè)服務(wù)助力冰雪經(jīng)濟騰飛,讓科技之光照亮每一片冰雪天地。

如若轉(zhuǎn)載,請注明出處:http://www.b2cc.cn/product/65.html

更新時間:2026-05-20 01:03:26